- Mis on protokollianalüsaator

- Top võrgu protokolli analüsaatori tööriistade nimekiri

- Korduma kippuvad küsimused

- Kokkuvõte

Tutvuge mõnede parimate võrguprotokolli analüsaatorite tööriistadega ja valige parim protokollianalüsaator võrgu jõudluse hindamiseks:

Selles õpetuses uurime protokollianalüsaatorit ja selle erinevaid kasutusvõimalusi. Samuti saame teada mõned peamised tööstuses kasutatavad vahendid, mis on kasutusel võrgu suundumuste ja muude parameetrite jäädvustamiseks ja analüüsimiseks erinevate protokollianalüsaatorite tööriistade abil.

Protokollianalüsaatorit tuntakse tavaliselt võrguanalüsaatorina, sest seda saab sisestada võrku, et jälgida ja jäädvustada reaalajas toimuvat tegevust ning kaitsta võrku ja selle üksusi pahatahtlike rünnakute eest.

Seega saab seda teha, sisestades tööriista võrgu üleslülitusse, ning samal ajal võib tööriist teha seda tegevust mitme seadme ja võrgukanali puhul.

Võrguanalüsaatori paigutamine sidekanalisse või lihtsalt võrku sõltub eelkõige võrgu ja omanike ärilistest nõuetest.

Näiteks, tööriista Wire shark saab sisestada võrgukanalisse, näiteks võib see olla osa tulemüürist, et tuvastada rämpsposti ja sellest teatada. Teisest küljest võib see töötada ka veebiliidesel põhineva tööriistana, et jälgida, jäädvustada ja tõrkeid kõrvaldada võrguelemente.

Mis on protokollianalüsaator

Protokollianalüsaator on riist- ja tarkvarasüsteemide kombinatsioon, mille riistvaraosa vastutab võrgu või sidekanali andmete salvestamise ja analüüsimise eest ning tarkvaraosa vastutab selle salvestatud väljundi kuvamise eest lõppkasutajale loetaval kujul.

Protokollianalüsaator annab ülevaate erinevatest võrguprotokollidest nagu USB, I2C, CAN jne, mille kaudu andmed liiguvad sideühenduse kaudu.

Seega aitab protokollianalüsaator inseneridel kõrvaldada vigu, jälgida toote jõudlust, andmevahetuse liiklust manussüsteemides kogu tarkvara või riistvara toote arendamise ajal.

Protokollianalüsaatori või võrguanalüsaatori kasutamine

- Üks peamisi kasutusviise on hinnata võrgu toimivust ja kaitsta võrku organisatsiooni sisese pahatahtliku tegevuse eest. Seda tehakse võrgus liikuvate andmepakettide kogumise ja salvestamise teel.

- Seda saab kasutada ühe konkreetse seadme või paljude seadmete jaoks korraga samas võrgus.

- See lokaliseerib võrgu osad, mis põhjustavad ummikuid võrguliikluse voos.

- See tuvastab ebanormaalsed pakettide omadused võrgus ja Internetis.

- Ise konfigureerib häire ja hoiatuste hüpikaknad ohtude kohta.

- Looge GUI-sõbralik lõppkasutaja veebiportaal analüüsi tulemuste allalaadimiseks ja väljavõtete tegemiseks.

- Pidev jälgimine ja reaalajas toimuvate võrgu pahavara rünnakute tuvastamine.

- See parandab võrguprotokolli erinevate rakenduste vead.

- Protokollianalüsaatoriga testitavad aktiivsed võrguseadmed on ostsillaatorid, transiiverid, tuunerid, vastuvõtjad, modulaatorid jne.

- Passiivsed võrguseadmed, mida protokollianalüsaator testib, on marsruuterid, sillad, isolaatorid, resonaatorid, duplekserid, filtrid, jaoturid, adapterid, RLC-d jne.

Protokollianalüsaatorite tüübid

- Meil on erinevaid protokollianalüsaatoreid. Üks on filtreerimata pakettide sniffer See võib kapseldada kõik võrku ja internetti sisenevad toorpaketid ja kopeerida tulemused hilisemaks analüüsiks vastuvõtva arvuti kohalikku kettasse. traadiga võrgud üldjuhul harjutavad seda ja hoiavad tulemused hilisemaks analüüsiks kindlalt alles.

- Teine on filtreeritud, pakettide sniffer See on konstrueeritud nii, et see jäädvustab ainult mõned andmepaketid, mis voolavad võrgus, mille jaoks see on mõeldud. Sel viisil kogub protokollianalüsaator targalt ainult oma kasutajate pakette ja saab hõlpsasti analüüsi teostada.

- The traadita võrgud kasutada oma võrku filtreeritud pakettide sniffereid, et saada väljundid üle laiema hulga liideste samal ajal.

- Kuigi võrguanalüsaatorid on kombinatsioon nii tarkvaralisest kui ka riistvaralisest osast, võime neid liigitada kui riistvaraline protokollianalüsaator ja tarkvara protokolli analüsaator .

- Esimene neist, pakettide kapseldamine ja analüüsimine võrgu eri liidestes, mida tuntakse tavaliselt kui protokolli analüsaatorid Neid kasutatakse võrgu riistvara ja keeruliste liideste tõrjumiseks.

- Hiljem kasutatakse ainult tarkvara andmepakettide püüdmiseks ja töötatakse ainult tarkvara tasandil. Enamasti kasutatakse traadita võrgu puhul üle LAN ja WAN ühenduste, et analüüsida erinevaid mustreid. Seega, üldiselt tuntud kui võrguanalüsaatorid .

Protokollianalüsaatorite kasutamise eelised

Nende hulka kuuluvad:

- See aitab vigade kõrvaldamise aja minimeerimine Saame keerulised andmepaketid hõlpsasti jäädvustada ja analüüsida neid minimaalse viivitusega. Üldiselt parandame võrgu jõudlust ja vähendame veaotsingu aega rohkem kui poole võrra.

- Protokollianalüsaatorite kasutuselevõtt võrgus on täielikult välistanud käsitsi tehtava võrguvigade registreerimise ja analüüsi menetluse. minimaalne inimlike vigade võimalused ja viivitusfaktor andmepakettide püüdmisel ja töötlemisel.

- See pakub otseülekande salvestamist ja võib töötada samaaegselt paljudes võrkudes, kus on suur hulk võrguelemente. automatiseerimisprotsess on lisanud rohkem väärtust kohtumise ja pahatahtliku ohu kõrvaldamine võrgus.

- See suudab teha operatsioone laiema hulga liideste ja mõnede keeruliste võrguprotokollide, näiteks PCIe jaoks.

- Kasutades pakettide nuhkijat, saame jälgida, milliseid saite lõppkasutaja rohkem internetis uurib. Koos sellega saame jälgida, milliseid faile lõppkasutaja alla laadib. See funktsioon aitab organisatsioonidel pidada arvestust töötajate sirvimisajaloo kohta ja vastavalt sellele oma turvafunktsioone uuendada.

Riskifaktorid

Allpool on loetletud riskitegurid:

- Mõnikord on ettevõtte võrkudes töötaja vea tõttu kasutaja laadinud oma postkasti rämpsposti, mis annab volitamata paketihäkkerile juurdepääsu ettevõtte võrgule. Seega saavad häkkerid kasutada konfidentsiaalseid andmeid isiklikuks kasuks ja kahjustada võrku.

- Samuti satuvad ohtu mis tahes organisatsiooni töötaja isikuandmed, kuna süsteemi administraator kontrollib ja jälgib kogu sissetulevat liiklust ja kasutaja sirvimismustreid.

Top võrgu protokolli analüsaatori tööriistade nimekiri

Siin on nimekiri populaarsetest protokollianalüsaatoritest:

- SolarWinds Deep Packet Inspection ja analüüsi tööriist

- ManageEngine NetFlow Analyzer

- Wireshark protokolli analüsaator

- PRTG Network Monitor

- Omnipeek

- HTTP veaotsinguprogramm

Üksikasjalikud ülevaated:

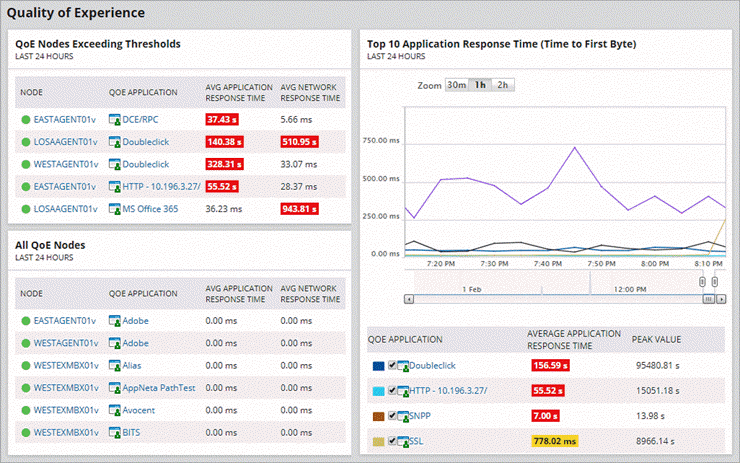

#1) SolarWinds Deep Packet Inspection and Analysis tööriist

Parim asi, mis muudab selle tööriista teistest erinevaks, on see, et see pakub ühe unikaalse platvormi moodulstruktuuri nagu Net flow analüsaator jälgida ja analüüsida võrgu jõudlust, hallata konfiguratsiooni ja kasutaja liikluse seadme juhtimine kokku integreeritud ühes liideses.

Omadused:

- See pakub täiustatud taseme võrguseadmete tõrkeotsingut ühe platvormi kaudu.

- Konfigureerige DPI-hoiatused ja saate automaatseid hoiatusi, kui DPI-vahendid märkavad pahatahtlikku muutust või pakettide reageerimisaja langust.

- See parandab kasutuskogemuse kvaliteeti pakettide süvaanalüüsi vahendite abil, mis on loodud lõppkasutaja kogemuse täpseks hindamiseks.

- See on varustatud konkreetse ribalaiuse kasutamise jälgimise funktsiooniga.

- Koostöös Ciscoga saab NBAR2 anda otse nähtavuse HTTP- ja HTTPS-liiklusportidele, ilma et oleks vaja mingit muud toetavat seadet.

- Aruannete koostamine nädala, päeva, kuu ja aasta kaupa on väga lihtne ja kättesaadav, kuna see pakub kasutajale mugava arusaamise tagamiseks veebiliidest.

- Tänapäeva mobiilside maailmas, kus kõik toimub mobiiltelefonide kaudu, hõlbustab see WLC võrguliikluse analüüsi, mis aitab ka traadita seadmete jälgimist.

Hind: $1072

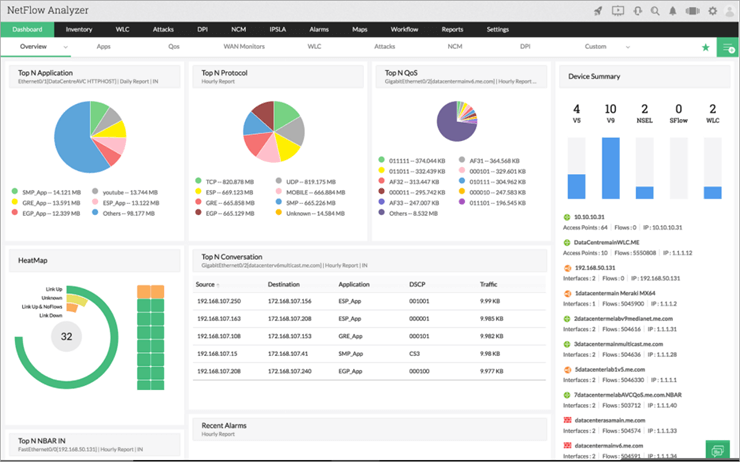

#2) ManageEngine NetFlow Analyzer

See on täielik liiklusanalüüsi vahend, mis kasutab voolutehnoloogiat, et tagada õigeaegne ülevaade võrgu ribalaiusest. See mõõdab peamiselt ribalaiuse kasutamise mustreid ja voogusid.

NetFlow analüsaatori abil saab täieliku selguse rakenduse jõudluse, seadmete, liideste, IP-de, traadita võrgu, WAN-ühenduste, SSID-de, võrguliikluse ja juurdepääsupunktide kohta ning jälgib ribalaiuse kasutamist. NetFlow analüsaator aitab ka erinevaid Cisco tehnoloogiaid.

Nagu AVC, NBAR IP SLA ja CQB.

Omadused:

- Saate õigeaegse ülevaate oma võrgu ribalaiusest kuuekümne sekundi täpsusega aruannete abil.

- Mittestandardsete rakenduste äratundmine ja klassifitseerimine võrgu ribalaiust hõivates.

- Teha teadlikke järeldusi oma ribalaiuse arengu kohta, kasutades võimsuse planeerimise aruandeid.

- Kontekstitundlike kõrvalekallete ja nullpäevaste sissetungide tuvastamine.

- See võimaldab leida liiklusmustreid ja seadme jõudlust üksikasjalikult liidesemahu üksikasjadega.

- Kasutades Cisco NBARi, et pakkuda teile sügavuti selgust 7. kihi liikluses ja tuvastada rakendusi, mis kasutavad dünaamilisi portnumbreid või varjuvad tuntud portide taha.

- Erinevate rakenduste analüüsimine ja arvutamine IP SLA monitoride kasutuselevõtuga.

- See võib jälgida võrgu anomaaliaid, mis ületavad teie võrgu tulemüüri.

- See loob nõudmisel arveid raamatupidamise ja osakondade tasaarvelduste jaoks.

Hind: Prooviversioon tasuta ühe kuu jooksul.

#3) Wireshark protokolli analüsaator

See on üks laialdaselt kasutatavatest ja eelistatud võrguprotokollide analüsaatori tööriistadest. Seda kasutavad laialdaselt valitsusasutused, haridusasutused, kommerts- ja mitmesugused mittetulunduslikud organisatsioonid.

Omadused:

- Suurepärane uurimine tonni protokollid ja säte lisamine ja uurimine igal ajahetkel.

- Sündmuste on-line jäädvustamine ja offline-analüüs.

- See toetab mitut platvormi, näiteks macOS, Linux, Microsoft, Solaris, NetBSD, FreeBSD jne.

- See on varustatud kõige potentsiaalsemate ekraanifiltritega tööstuses.

- Samuti saab lugeda Live-andmeid PPP/HDLC, ATM, Ethernet, USB, Frame Relay, FDDI, IEEE 802.11 ja paljudest teistest (sõltuvalt platvormist).

- Samuti pakub see dekrüpteerimistuge selliste turvakihi protokollide jaoks nagu WPA/WPA2, IPSec, SNMPv3, SSL/TLS, WEP, ISAKMP ja Kerberos.

- Afluent VoIP analüüsis.

- Saame andmete väljundi ükskõik millises soovitud formaadis, nagu tavaline tekst, CSV, PostScript või XML.

- Salvestatud väljundandmeid saab sirvida TTY-režiimi, TSharki utiliidi või graafilise kasutajaliidese kaudu.

- Lugeda/kirjutada ja jäädvustada mitmeid failivorminguid: Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, tcpdump (libpcap), Microsoft Network Monitor, NetXray, Sniffer Pro, Network General Sniffer (kokkusurutud ja kokkusurumata), Cisco Secure IDS iplog, NetScreen snoop, Shomiti/Finisar Surveyor, RADCOM WAN/LAN Analyzer, Network Instruments Observer, Tektronix K12xx, WildPacketsEtherPeek/TokenPeek/AiroPeek,Visual Networks Visual UpTime ja mitmed teised.

Hind: Tasuta

Veebisaidi URL: Wireshark Protocol Analyzer

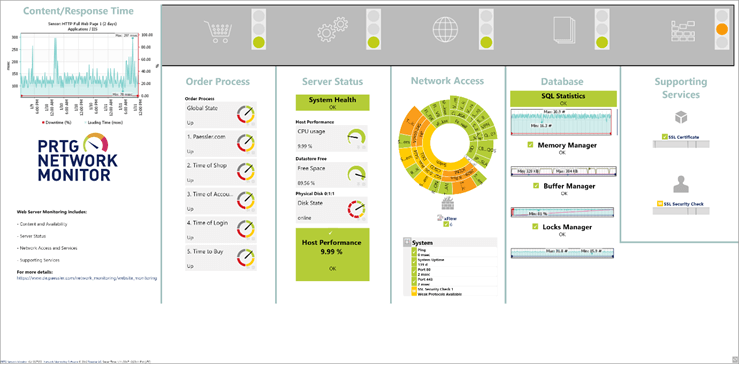

#4) PRTG Network Monitor

See aitab hinnata liiklusvoolu IP-aadressi, sidekanali tüübi ja protokolli alusel, et tuvastada võrgu tipptegija. See keskendub eelkõige IT-tööstuse probleemide tuvastamise ja lahendamise hõlbustamisele.

See jälgib kõiki võrguseadmeid ja -rakendusi ning annab selge ülevaate. See on varustatud üle 200 anduri ja saab vastavalt jälgida kõiki võrguelemente.

Omadused:

- See on varustatud teavitamishoiatuse funktsiooniga, mis teavitab kasutajat iga kord, kui süsteem tuvastab võrgu liikluses mis tahes vea, ohu või ebaregulaarsed mustrid. Seda nimetatakse paindlikuks hoiatuseks. Sellel on sisseehitatud teavitustarkvara, mis teavitab kasutajat käimasolevatest suundumustest, nagu e-kirjad, push-teated, häired, helifailid jne.

- See pakub tarbijatele mitmeid kasutajaliidese mooduleid. See on varustatud SSL-turvaliste kasutajaliideste ja toetab nii android- kui ka IOS-põhiseid rakendusi.

- See pakub reaalajas jälgimist ning võrgu sündmuste reaalajas jälgimist ja jäädvustamist. See on integreeritud üle 250 erineva kaardartikli koos liiklustrendide ja graafikutega ning pakub ka kaartide ja artiklite kohandamist vastavalt ettevõtte vajadustele.

- Sellel on kaugseiresondid, millega see pakub hajutatud järelevalvet. Selle abil saame jälgida mitut füüsiliselt erinevates kaugetes asukohtades asuvat võrku organisatsiooni sees tsentraalselt ühest kohast. Üldiselt võimendab võrgu QoS-i.

- Kasutajad saavad päevase, iganädalase ja igakuise analüüsi tulemused esitada aruannetena erinevates vormingutes, nagu PDF, XML, CSV ja HTML. See aitab meil luua täiendavaid tulemusi, mis on kasulikud üldise tulemuslikkuse analüüsimiseks.

Hind: PRTG 500- $1750

Veebilehe URL: PRTG Network Monitor

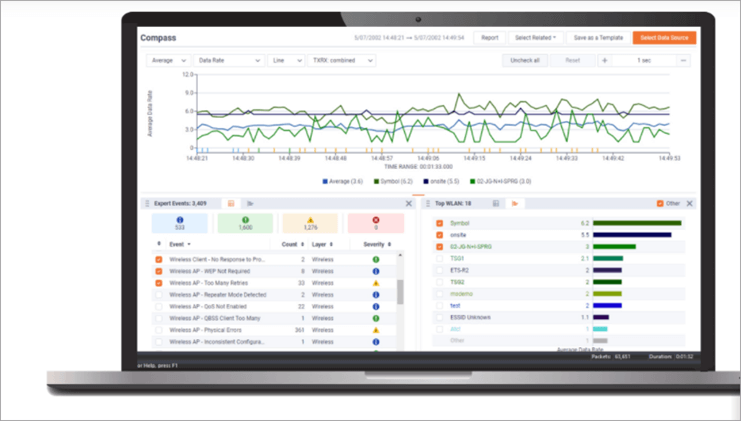

#5) Omnipeek

Omnipeek on pumbatud võrguprotokollide analüsaator, millel on potentsiaali dekodeerida sadu protokolle kiireks võrgu tõrkeotsingu ja analüüsi jaoks, kui esineb mõni võrguviga. See annab täieliku lahenduse ja ülevaate teie võrgu kiiruse, rakenduste täitmise ja turvalisuse kohta.

Omadused:

- See pakkus kohandatud töövooge mitmes võrgudomeenis, et võimaldada rakenduse jõudluse parimat visualiseerimist reaalajas.

- See pakub WiFi võrgu tõrkeotsingut, kuna see on varustatud WiFi adapteriga, mis on USB-ühendusega WLAN seade, mis on mõeldud traadita pakettide püüdmiseks. See toetab kuni 900Mbps traadita liikluse püüdmist ja võib kanda erinevaid sagedusi kanalite operatsioone nagu 20MHz, 60MHz jne.

- Live Capture'iga integreerituna pakub Omnipeek võrgu kaugseiret ja tõrkeotsingut rakendustasandi probleemide lahendamiseks tegevuskohtades, NOC-keskustes ja WAN-ühendustes.

- See võimaldab jälgida ja tõrkeid kõrvaldada samaaegselt video- ja kõne IP-liiklust, kasutades kõrgetasemelist multimeedia kokkuvõtlikku statistikat, põhjalikku signalisatsiooni, kõne taasesitust ja meediaanalüüsi.

- Vaevata lõppkasutaja seadmete tõrkeotsing eemalt ja turvaliselt krüpteeritud failide abil, vältides vajadust sõita kasutaja juurde.

- Algatab automaatseid hoiatusi, mis põhinevad sisseehitatud arusaamisel, kui võrgupõhimõtteid ei järgita.

- Välkkiiresti nähakse ette ja seostatakse pakettide, metaandmete, voogude ja failidega.

- Sellel on ulatuslik järelevalve ja tajutavus, et saavutada enneolematu nähtavus võrkudes ja rakendustes.

Hind : Tasuta

Veebilehe URL: Omnipeek

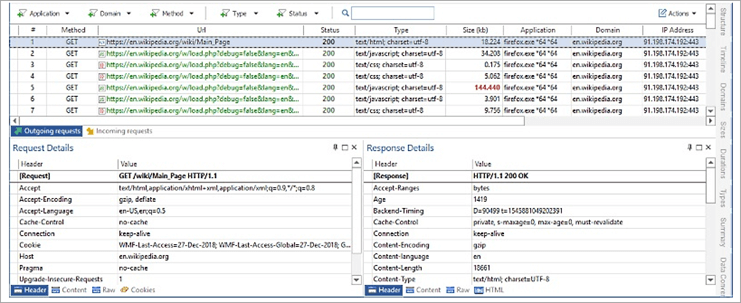

#6) HTTP Debugger

See on võrgu protokolli analüsaator ja nuhkijavahend Windowsile, mis salvestab kogu võrguliikluse ja salvestab selle analüüsiks kettale. Lisaks saab see ka dekodeerida erinevaid SSL-liikluse mustreid.

See suudab dekodeerida sadu erinevaid keerulisi protokolle ja suudab täpselt välja filtreerida protokolli, mis mõjutab võrku, ning leida ka vigased pordid.

Omadused:

- See suudab kinni pidada ja teatada võrgu kasutamisest ning teatada võrgus olevate defektsete portide ja kaadrite arvust.

- See on loodud nii, et see annab häirehoiatusteateid eelnevalt määratud väärtuste kohta. Kui seatud reegleid rikutakse mingil juhul, siis genereerib see automaatselt häirehoiatuse selle juhtumi kohta.

- See suudab tuvastada ja teatada vigade taseme ka võrgu tööjaamade tasandil ning sellest vastavalt teatada.

- See suudab tuvastada ja teatada HTTP päised, küpsised, HTTP sisu ja muud päised internetist veebibrauseriga ning suudab leida ja dekodeerida vigased paketid.

- See töötab nii traadiga kui ka traadita võrkudes ning seda saab kasutada ka erinevate kasutajapõhiste töölauarakenduste puhul.

- See võib leida ja teatada võrgus aegunud eetrisse saadetud andmepakettidest. Samuti võib ta eelnevalt teatada võrgus liikuvate andmekaadrite aegumisest. See võib vähendada võrgu ülekoormust võrgus.

Hind : $96

Veebilehe URL : HTTP veaotsinguprogramm

Korduma kippuvad küsimused

K #1) Mis on protokollid?

Vastus: Arvutivõrkude kontekstis on see reeglite kombinatsioon andmete kujundamiseks ja arendamiseks. See on keel, mida arvuti mõistab. Nende protokollide abil saavad erinevad arvutid omavahel suhelda, ilma et nad oleksid füüsiliselt ühendatud.

K #2) Kas pakettide sniffer ja protokollianalüsaator on samad?

Vastus: Jah, mõlemad on samad. Nuhkijad analüüsivad andmepakette, mis liiguvad võrgu komponentide vahel võrgus või Internetis.

K #3) Kuidas tuvastavad protokollianalüsaatorid pahatahtlikke rünnakuid?

Vastus: See genereerib erinevaid komplekti mustripakette, kui nad puutuvad kokku viirustega. Seejärel genereerib süsteemile hoiatuse ja teatab administraatorile e-posti või hoiatussõnumi kaudu viiruse aktiivsusest.

K #4) Kuidas kasutavad häkkerid sniffereid?

Vastus: Nad saavad kasutada nuhkijad, indutseerides oma paketi võrku ebamoraalselt ja seejärel saavad juurdepääsu konfidentsiaalsetele andmetele, näiteks paroolidele ja võrguliikluse suundumustele.

Kokkuvõte

Selles õpetuses käisime läbi protokollianalüsaatorite mõiste, mida tuntakse ka võrguanalüsaatorite või pakettide snifferitena. Oleme uurinud erinevaid protokollianalüsaatorite tüüpe.

Samuti oleme kirjeldanud mõningaid eeliseid ja riskitegureid, mis on seotud võrguanalüsaatori kasutamisega, koos mõne populaarselt kasutatava tööriistaga, et jäädvustada ja jälgida võrgu suundumusi nende ekraanipiltide ja funktsioonide abil.